En estos días, no solo las agencias gubernamentales o los detectives privados pueden espiarte. El rastreo se ha vuelto tan fácil y barato que los cónyuges celosos, los ladrones de coches e incluso los empleadores demasiado desconfiados lo usan. No tienen que asomarse por las esquinas, esconderse en las tiendas, ni siquiera acercarse a su objetivo. Un teléfono inteligente y una baliza de rastreo Bluetooth, como Apple AirTag, Samsung Smart Tag o Chipolo, harán el trabajo a la perfección. Según una de las demandas presentadas contra Apple, este método de espionaje se utiliza en una variedad de delitos, desde el acoso a excompañeros hasta la planificación de asesinatos.

Por suerte para todos, ¡hay protección! Como parte de la campaña contra el acoso de Kaspersky, te explicaremos cómo te pueden rastrear y qué puedes hacer al respecto.

Rastreo en línea y fuera de línea

La vigilancia de una víctima generalmente se lleva a cabo de dos maneras.

Método uno: se basa exclusivamente en software. Se instala una aplicación de rastreo comercial en el teléfono inteligente de la víctima. A esta categoría de aplicaciones la llamamos stalkerware o spouseware. Estas aplicaciones a menudo se comercializan como “aplicaciones de control parental”, pero se diferencian de los controles parentales legítimos porque la actividad de la aplicación se mantiene oculta después de la instalación. La mayoría de las veces, la aplicación es totalmente invisible en el dispositivo, aunque a veces se hace pasar por algo inofensivo, como una aplicación de mensajería, juegos o galería de fotos. Las aplicaciones acosadoras pueden transmitir repetidamente la geolocalización de la víctima a un servidor, enviar mensajes y otros datos confidenciales desde el dispositivo a un atacante, e incluso activar el micrófono para grabar audio.

El principal inconveniente del stalkerware para el atacante es la dificultad de su instalación: requiere obtener acceso al teléfono inteligente desbloqueado de la víctima durante algún tiempo. Por eso, en muchos casos, sobre todo cuando es una expareja o un ladrón de coches el que acecha, utilizan el otro método.

Método dos: una baliza inalámbrica. Se coloca un dispositivo de seguimiento sobre la víctima. Por ejemplo, en un coche, puede ocultarse en un lugar poco visible, como detrás de la matrícula; en el caso de una persona, el rastreador puede colocarse en un bolso o entre otros objetos personales.

Originalmente, los rastreadores Bluetooth (pequeños dispositivos del tamaño de una moneda) se inventaron para ayudar a localizar pertenencias perdidas, como llaves, carteras o equipaje. Sin embargo, si se colocan en un objetivo, sus movimientos pueden rastrearse casi en tiempo real mediante una aplicación especial. Por cierto, muchos de los auriculares Bluetooth de hoy en día también tienen una función de seguimiento incorporada para que sean más fáciles de encontrar, y estos también se pueden usar para acosar. Así que, si por casualidad encuentras un par de auriculares bonitos por ahí, no pienses que es tu día de suerte: pueden haber sido colocados deliberadamente para rastrear tus movimientos, incluso después de enlazarlos con tu teléfono inteligente.

La tecnología de rastreo funciona incluso si la baliza está mucho más allá del alcance Bluetooth del teléfono inteligente del acosador: otros teléfonos inteligentes ayudan a localizar el elemento “perdido”. Muchos de los últimos dispositivos Android e iOS informan la ubicación de balizas visibles cercanas a los servidores centrales de Google o Apple. Como resultado, estos gigantes tecnológicos son capaces de localizar cualquier baliza si hay cerca algún teléfono inteligente moderno con Bluetooth y acceso a Internet.

La baliza más popular sigue siendo el AirTag de Apple, y Apple se ha tomado muchas molestias desde el lanzamiento del primer producto para proteger a los usuarios del uso malintencionado del rastreador. Los AirTags más recientes empiezan a emitir un sonido para llamar la atención si están mucho tiempo alejados del teléfono inteligente de su propietario. Sin embargo, los atacantes pueden eludir fácilmente esta protección averiando el altavoz del rastreador. Estas etiquetas pirateadas con altavoces desactivados incluso se pueden comprar fácilmente.

Cómo puedes protegerte del espionaje

Para protegerte del rastreo en línea y fuera de línea, te recomendamos que utilices Kaspersky para Android. Esta herramienta ahora incluye la función “Quién me está espiando”, que te permite detectar rápidamente la vigilancia.

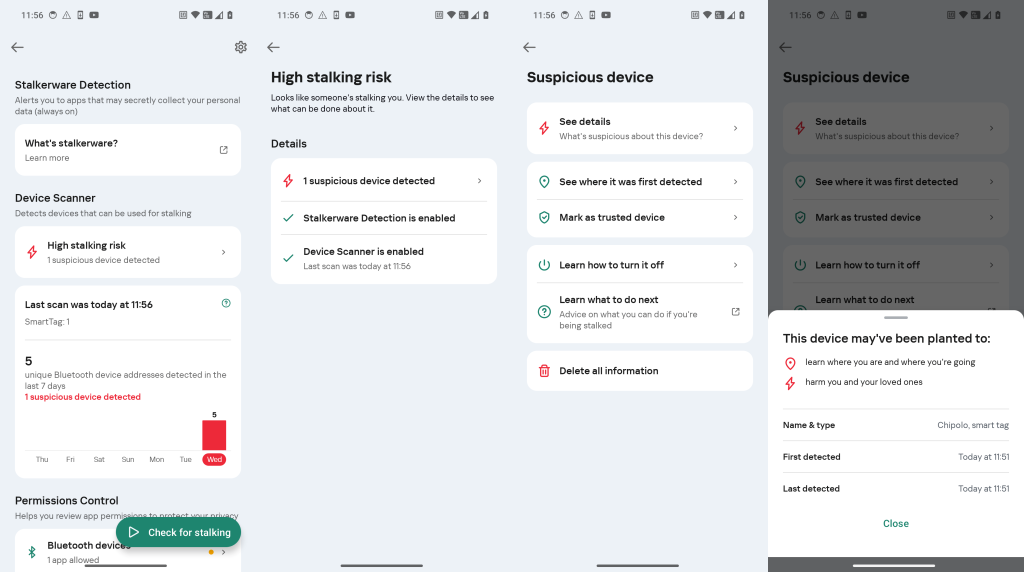

Protección contra balizas de rastreo. Por suerte, debido a su propia naturaleza, los rastreadores nunca pueden ser del todo invisibles, ya que están constantemente señalando su presencia a través de Bluetooth. Un teléfono inteligente equipado con una protección fiable puede alertar al usuario si un dispositivo Bluetooth no registrado se detecta con frecuencia cerca o en varias ubicaciones diferentes. Si ese dispositivo se mueve contigo o se queda cerca por mucho tiempo, Kaspersky para Android te lo notificará.

Al descubrir un rastreador, es fundamental examinarlo de cerca. A veces, la situación puede ser inocente, como si un familiar con el que pasas mucho tiempo tiene un rastreador conectado a sus llaves. En ocasiones, puede haber rastreadores en vehículos de alquiler u ordenadores portátiles (aunque las empresas de alquiler deben notificarlo a los usuarios e incluirlo en el contrato).

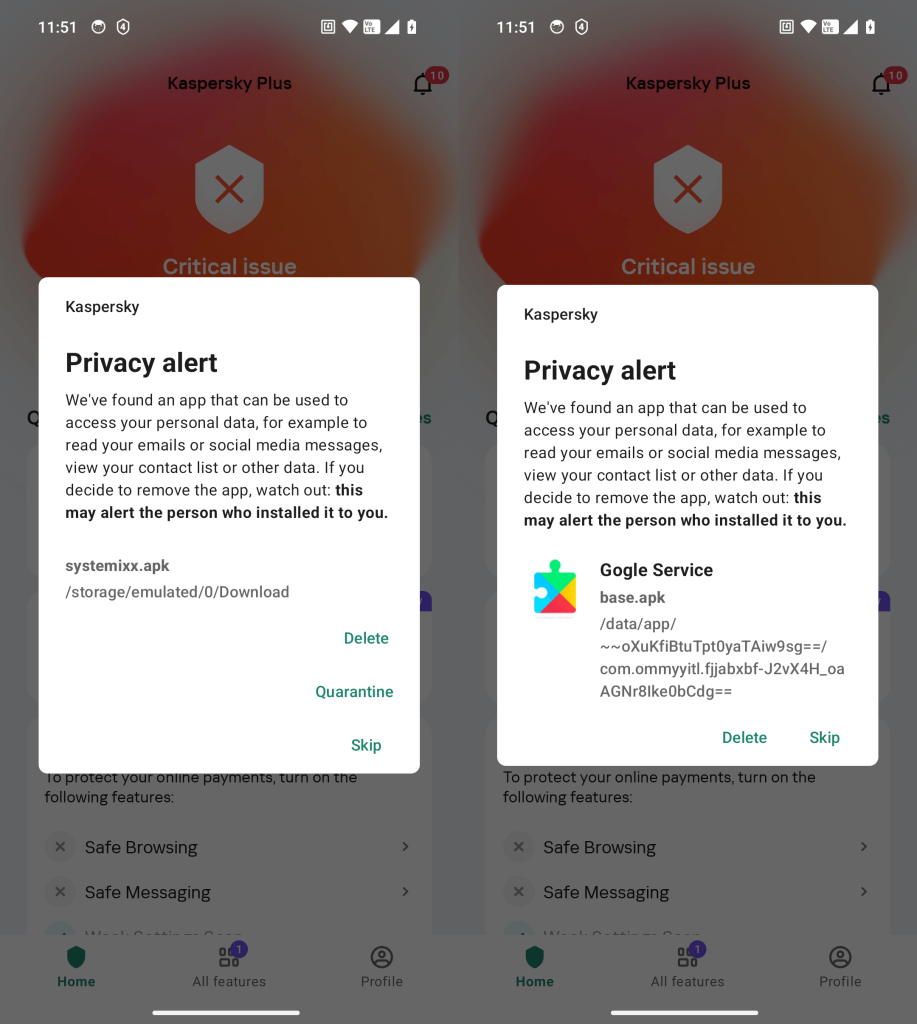

Protección contra stalkerware. Kaspersky Premium detecta aplicaciones de stalkerware conocidas. Por cierto, ¿sabías que los productos de Kaspersky han aprobado una prueba de detección de stalkerware? Si esas aplicaciones —o incluso sus archivos de instalación, ya sean descargados por ti o por otra persona— se encuentran en tu dispositivo, Kaspersky para Android te avisará inmediatamente.

Kaspersky para Android detecta tanto las aplicaciones de stalkerware instaladas (a la derecha) como sus archivos de instalación (a la izquierda).

Incluso los usuarios de la versión gratuita de Kaspersky para Android pueden analizar su equipo en busca de stalkerware. La única diferencia en este caso entre Kaspersky Premium y la versión gratuita es que en Kaspersky Premium el análisis se realiza de forma automática y continua. En la versión gratuita de Kaspersky para Android, los usuarios deben iniciar manualmente cada análisis.

Las balizas sospechosas que aparezcan con frecuencia en tus proximidades se enumerarán y etiquetarán en la sección Escáner de dispositivos.

Además, la función de control de permisos comprueba periódicamente el acceso de las aplicaciones a la cámara, el micrófono, la ubicación y Bluetooth, para que puedas identificar con rapidez las nuevas aplicaciones sospechosas.

Precauciones adicionales. Varias medidas generales de seguridad y ciberhigiene pueden dificultar que alguien te rastree, y se les recomienda a todos los usuarios hacer lo siguiente:

- No dejes nunca objetos personales sin vigilancia. Esto se aplica en especial a los dispositivos digitales encendidos.

- Configura la autenticación biométrica en tu teléfono inteligente.

- Ajusta el tiempo de la pantalla de bloqueo automático a 30 segundos o menos.

- Configura un sistema biométrico o una contraseña segura para iniciar sesión en tu ordenador portátil, y bloquea siempre la pantalla si te alejas de tu escritorio.

- Crea una contraseña necesaria para instalar aplicaciones desde la tienda de aplicaciones (puedes hacerlo tanto en iOS como en Android).

- Desactiva la instalación de aplicaciones de fuentes desconocidas en Android.

- Actualiza todas tus aplicaciones al menos una vez al mes y elimina las que ya no utilices.

- Nunca compartas tus contraseñas con nadie. Si alguna vez las has compartido con alguien, o sospechas que alguien las ha interceptado, visto o adivinado, cámbialas inmediatamente.

- Evita iniciar sesión en cuentas personales en dispositivos compartidos en casa o en el trabajo, y desde luego no lo hagas en bibliotecas, hoteles o cafeterías. Si es absolutamente necesario iniciar sesión, asegúrate de cerrarla después.

- Utiliza un administrador de contraseñas, crea una contraseña única para cada cuenta y activa la autenticación de dos factores.

- Ten cuidado con lo que compartes en las redes sociales y en los servicios de mensajería: evita revelar detalles que revelen tu ubicación, tu rutina diaria o tu círculo social.

Para las personas con mayor riesgo de sufrir acoso (por ejemplo, de un admirador no deseado, un cónyuge descontento o un socio), a continuación se incluye una lista más completa de precauciones, incluidas medidas de seguridad física y protección jurídica.

Qué hacer si detectas vigilancia

Si ya has descubierto una baliza o una aplicación de rastreo y has descartado cualquier explicación inocente, considera las posibles razones por las que podrías estar bajo vigilancia.

En caso de violencia doméstica o conflictos graves, la seguridad física es lo más importante. Por lo tanto, en estos casos, es importante no revelar que se ha detectado el espionaje, sino ponerse en contacto con la policía o con organizaciones de apoyo especializadas. Del mismo modo, es esencial que el teléfono inteligente o la baliza no acaben en un lugar que pueda indicar el hallazgo (por ejemplo, una comisaría de policía). Puedes dejar el teléfono inteligente en casa mientras acudes a la policía o reunirte con un grupo de apoyo en un lugar seguro. Para obtener consejos más detallados sobre estos casos difíciles, consulta nuestra guía de información contra el acoso.

Incluso si el riesgo de violencia es bajo, debes ponerte en contacto con la policía. Entrega el rastreador espía y deja que las fuerzas de seguridad creen una copia digital de tu teléfono inteligente para reunir pruebas de la infección (si la hubiere). Después de eso, puedes eliminar el stalkerware de tu teléfono inteligente.

android

android

Consejos

Consejos