El 3 en raya te espía

¿Qué es lo que necesita un espía para poder recopilar información de una víctima?

2834 publicaciones

¿Qué es lo que necesita un espía para poder recopilar información de una víctima?

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

Sochi se convirtió en el destino principal para los aficionados al deporte. En febrero, fue la sede de los Juegos Olímpicos de invierno y estos días, es la capital del mundo del deporte gracias a la celebración del primer Grand Prix ruso.

El riesgo de que los datos personales de una persona se vean comprometidos está aumentando. No se han alcanzado aún niveles alarmantes pero, a veces, las circunstancias son realmente impredecibles.

Una tendencia clave hoy en día en el negocio de los cibercriminales es la legalización del cibercrimen

En el siglo XXI, no hay evento que se precie que no cuente con una infraestructura de IT, principalmente si hablamos de tecnología en el mundo del deporte

Gracias a las funcionalidades de Control Parental, no sólo puedes decidir cuánto tiempo pueden jugar tus niños a los videojuegos, sino configurar restricciones para otras aplicaciones.

Los analistas de Kaspersky Lab han descubierto una pieza de malware que infecta los cajeros automáticos y permite a los atacantes vaciarlos literal y directamente, robando así millones de dólares.

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

No todas las cuentas se crean con la misma intención

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo

El cryptoware es uno de los tipos de malware que más rápido crece y afecta principalmente a usuarios finales.

Elena Kharchenko, jefa de Gestión de Productos para el Consumo de Kaspersky Lab, responde a todas las preguntas que han enviado los seguidores de nuestra compañía a través de las redes sociales.

Los ataques phishing son, sin duda, el cibercrimen más importante del siglo XXI.

¿Cómo puedes proteger tu iPhone? puedes seguir nuestros consejos y mejorar su seguridad.

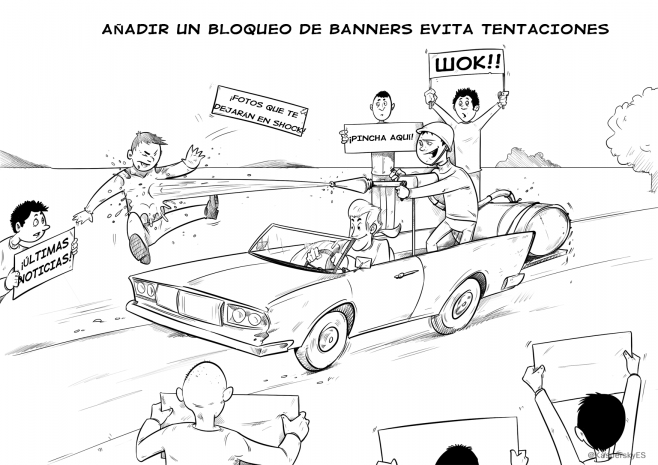

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo. La serie completa puedes encontrarla aquí: https://www.kaspersky.es/blog/?s=la+guia+de+supervivencia+del+cibermundo&submit=Search Colocar un pie de página en un garaje también se mencionó en la letra pequeña

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

Aquí tienes el siguiente capítulo de la Guía de Supervivencia del Cibermundo.

La vulnerabilidad de Bash que afecta Unix, Linux y los sistemas operativos OS X se ha difundido por todo Internet; algunos expertos afirman que es mucho más peligrosa que Heartbleed de OpenSSL.