Cómo puede dañar a tu empresa una simple broma

Las herramientas de colaboración pueden convertirse en un vector para la propagación del malware.

2836 publicaciones

Las herramientas de colaboración pueden convertirse en un vector para la propagación del malware.

Una nueva estafa pretende desvincular un iPhone robado de la ID de Apple de la víctima para aumentar su valor.

Te explicamos qué es una auditoría SOC 2, por qué la hemos superado y cómo se ha realizado.

Toda la verdad acerca del bug descubierto recientemente (y solucionado) en los productos para consumidor de Kaspersky.

Estado y actualizaciones actual de la implementación de nuestra Iniciativa de Transparencia Global.

A los estafadores les interesan tus fotos con documentos de identidad oficiales. Te explicamos por qué y cómo protegerte.

Los estafadores utilizan los formularios de comentarios en los sitios web de empresas conocidas para enviar spam.

Te explicamos cómo el malware roba contraseñas y otra información vulnerable que se almacena en tu navegador y cómo puedes protegerte.

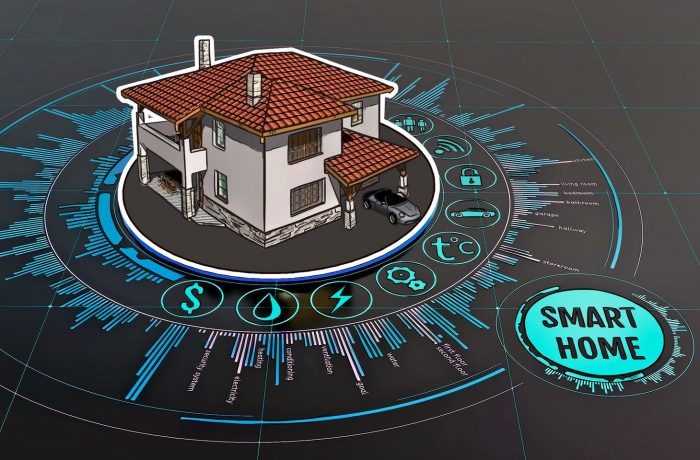

Sistemas de hogar inteligente, drones, IA: analizamos las nuevas tendencias y las tecnologías en el campo de la seguridad para el hogar.

Muchos juran que sus teléfonos los escuchan en secreto mediante sus micrófonos integrados. Hemos investigado estas afirmaciones y ofrecemos otras explicaciones para la publicidad que nos asusta por su precisión.

Para construir un futuro más seguro, necesitamos dejar de tener miedo y empezar a inmunizarnos.

Por qué hay que proteger los dispositivos móviles personales que se utilizan en el trabajo.

¿Seis vulnerabilidades graves en iMessage permiten la ejecución remota y el robo de datos sin interactuar con el usuario? Parece una buena razón para actualizar de inmediato a iOS 12.4.

Una reseña del nuevo documental de Netflix, El gran hackeo, una perspectiva sobre Cambridge Analytica y la vida en la era de las redes sociales en general.

Nuestros expertos intentaron hackear seis dispositivos inteligentes para coches con el fin de descubrir cómo protegen los fabricantes a sus clientes.

Explicamos cómo no ahogarte en el flujo de las molestas notificaciones push del navegador o, incluso, cómo bloquearlas de forma permanente.

Los trabajadores que prefieren almacenar esta información en sus dispositivos personales no siempre son tan precavidos como para garantizar su seguridad.

Cómo hemos diseñado nuestra nueva marca.

Te contamos cómo hackear las cámaras de seguridad mediante un interruptor de luz inteligente y otras características interesantes de las casas inteligentes.

FinSpy es un spyware para Android, iOS, Windows, macOS y Linux que se vende de forma legal. ¿Qué puede hacer y cómo te puedes defender contra él?

Kaspersky se une al proyecto Disclose.io a fin de ofrecer un puerto seguro a los investigadores de seguridad.