Simjacker hackea tu teléfono mediante la SIM

Las tarjetas SIM hackeadas permiten el espionaje. Te explicamos cómo y por qué.

652 publicaciones

Las tarjetas SIM hackeadas permiten el espionaje. Te explicamos cómo y por qué.

Los estafadores intentan acceder a servicios de Microsoft con mensajes de voz falsos.

La psicóloga Emma Kenny da una serie de consejos sobre cómo mantener la seguridad online de tus hijos en esta era digital.

Analizamos el cuento de El lobo y los siete cabritillos en términos de ciberseguridad

La división europea de Toyota acaba de perder más de 37 millones de euros a manos de los ciberdelincuentes. Te contamos cómo evitar caer en las redes de un ataque BEC.

Los cuentos populares son una fuente de sabiduría, pero a casi nadie se le ha ocurrido utilizarlo para enseñar a los niños conocimientos básicos sobre la seguridad de la información. Bien, ¡pues funciona!

Algunos empleados reciben muchos correos electrónicos externos, arriesgándose así a recibir spam malicioso. Te explicamos cómo proteger los sistemas de tu empresa de una posible infección.

Una nueva estafa pretende desvincular un iPhone robado de la ID de Apple de la víctima para aumentar su valor.

Toda la verdad acerca del bug descubierto recientemente (y solucionado) en los productos para consumidor de Kaspersky.

A los estafadores les interesan tus fotos con documentos de identidad oficiales. Te explicamos por qué y cómo protegerte.

Los estafadores utilizan los formularios de comentarios en los sitios web de empresas conocidas para enviar spam.

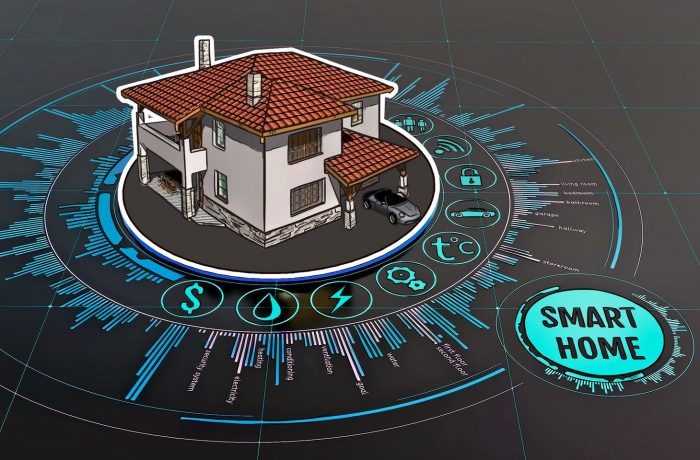

Te contamos cómo hackear las cámaras de seguridad mediante un interruptor de luz inteligente y otras características interesantes de las casas inteligentes.

Este ransomware utiliza la infraestructura de los proveedores de servicios gestionados o la vulnerabilidad de Oracle Weblogic para infectar y cifrar los sistemas de las víctimas.

Excerpt: Los cibercriminales pueden usar tus recursos para minar criptomonedas. Te explicamos cómo evitarlo.

Los estafadores están utilizando Google Calendar, Fotos, Drive y otros servicios para distribuir spam. Te explicamos cómo funciona.

¿Has pensado ver Juego de tronos gratis? ¡Cuidado!, puede que acabes pagando con la información de tu tarjeta de crédito y tus contraseñas.

A pesar de la detención del presunto líder de la banda cibercriminal FIN7, la actividad maliciosa continúa

Unos ciberdelincuentes toman el control de cuentas de correo corporativas para enviar spam a prueba de filtros de seguridad.

¿Te mueres de ganas por ver Vengadores: Endgame online? Ten cuidado. Muchos sitios web recopilan tus contraseñas y la información de tus tarjetas de crédito.

Se ha encontrado el código fuente del famoso y multimillonario malware en VirusTotal. Te contamos todo lo que sabemos y qué podemos esperar.