De acuerdo con la información de los medios, se han filtrado desde Trello datos de usuarios de cientos de grandes y miles de pequeñas empresas. Sin embargo, no se trata de una filtración en el sentido tradicional de la palabra. Las empresas habían estado usando Trello durante años sin tomarse la molestia de establecer las configuraciones de privacidad adecuadas; por tanto, el alboroto actual se debe a que algunos investigadores han hecho pública esta información.

La realidad es que cada varios años los medios reportan sobre alguna empresa que almacena a la vista sus datos importantes en Trello. El investigador Kushagra Pathak intentó resaltar el problema en Medium hace tres años. Desafortunadamente, el efecto de dichas advertencias tiende a ser de corta duración.

Qué se ha filtrado y por qué

Los miembros de Trello utilizan tableros para colaborar en proyectos. Los tableros son privados (no puede verlos nadie fuera del equipo) por defecto, pero cuando los usuarios necesitan mostrar un tablero a alguien que no esté en el equipo, ponen la visibilidad del tablero como pública. En ese momento, cualquier usuario puede abrir el tablero con un enlace directo y los motores de búsqueda pueden indexar la información de este. El acceso a cada tablero se configura por separado.

Con una consulta de búsqueda formulada de forma adecuada se pueden descubrir muchos tableros públicos que pertenecen a diferentes empresas. Entre ellos se esconden credenciales de sitios web, análisis de documentos y acuerdos comerciales confidenciales que varios investigadores han ido encontrando y publicando.

El acceso no autorizado al espacio de trabajo de tu empresa en Trello puede traer problemas incluso aunque no guardes documentos confidenciales o contraseñas. Los atacantes pueden utilizar información empresarial para que sus ataques de ingeniería social sean más persuasivos, por ejemplo, al iniciar correspondencia con un empleado y disminuir su vigilancia al mencionar detalles de proyectos actuales.

Cómo configurar Trello para mantener la privacidad de tu información

Con tan solo cambiar dos configuraciones, puedes evitar que los motores de búsqueda indexen datos a tu espacio de trabajo de Trello. La menos importante es la visibilidad del espacio de trabajo; la más importante es la visibilidad de cada tablero.

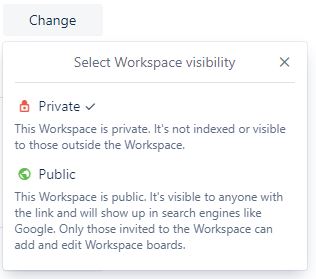

Los espacios de trabajo tienen dos configuraciones de visibilidad: privada y pública. Aquí la elección está clara.

Ajustes de visibilidad de Trello

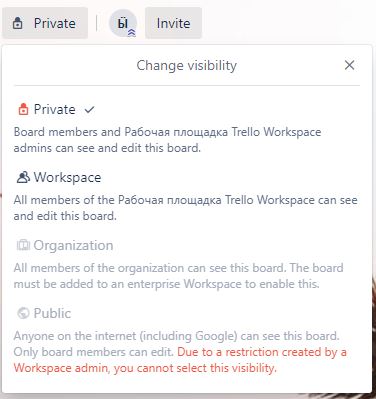

Los tableros permiten más opciones: privado (solo los miembros del tablero tienen acceso), espacio de trabajo (todos los miembros del espacio de trabajo tienen acceso), organización (todos los empleados tienen acceso, esto es solo para cuentas empresariales) y público (todo el mundo tiene acceso). La interfaz actual de Trello proporciona una descripción lo suficientemente clara de las opciones de visibilidad, lo que indica que los rastreadores de la web tienen acceso solo a los tableros públicos, de forma que cualquier otra opción excepto la pública podría haber evitado esta filtración.

La configuración de la visibilidad de los tableros

Creemos que la información relacionada con el trabajo debería estar restringida a un mínimo de empleados y, por lo tanto, siempre es mejor utilizar una opción privada. Esto conlleva un poco más de trabajo, ya que alguien tendrá que gestionar quién tiene acceso a cada tablero, pero ayuda a asegurar la integridad de la información.

Cómo garantizar una colaboración segura

Configura tus tableros de Trello con la visibilidad adecuada para evitar que la información se haga pública. Considera también estas medidas importantes:

- Gestiona cuidadosamente la lista de usuarios que tienen acceso a tu espacio de trabajo en Trello y cada tablero. Si alguien sale del proyecto, el equipo o la empresa, revoca su acceso de inmediato.

- Muestra a tus empleados la importancia de utilizar contraseñas seguras y recomienda que activen la opción de la autentificación en dos pasos de Trello.

- Asegúrate de que todos los empleados responsables de la seguridad de la información conocen las herramientas de colaboración online que utilizan todos los empleados y qué información almacenan en estas herramientas y servicios. Esta información es necesaria para evaluar los riesgos y crear un modelo para amenazas.

- Instala una solución de seguridad en todos los ordenadores, pero ten en cuenta que cualquier herramienta de colaboración puede volverse un canal para esparcir ciberamenazas (archivos o enlaces maliciosos).

filtraciones de datos

filtraciones de datos

Consejos

Consejos