Protección basada en comportamiento

La detección basada en comportamiento es parte del enfoque de protección a varios niveles y de última generación de Kaspersky. Es una de las maneras más eficientes de protegerse contra amenazas avanzadas como malware sin archivos, ransomware y malware de día cero.

Las siguientes funcionalidades de protección conforman el motor de comportamiento de amenazas de Kaspersky:

- Detección del comportamiento

- Prevención de exploits (EP)

- Motor de corrección

- Antibloqueo

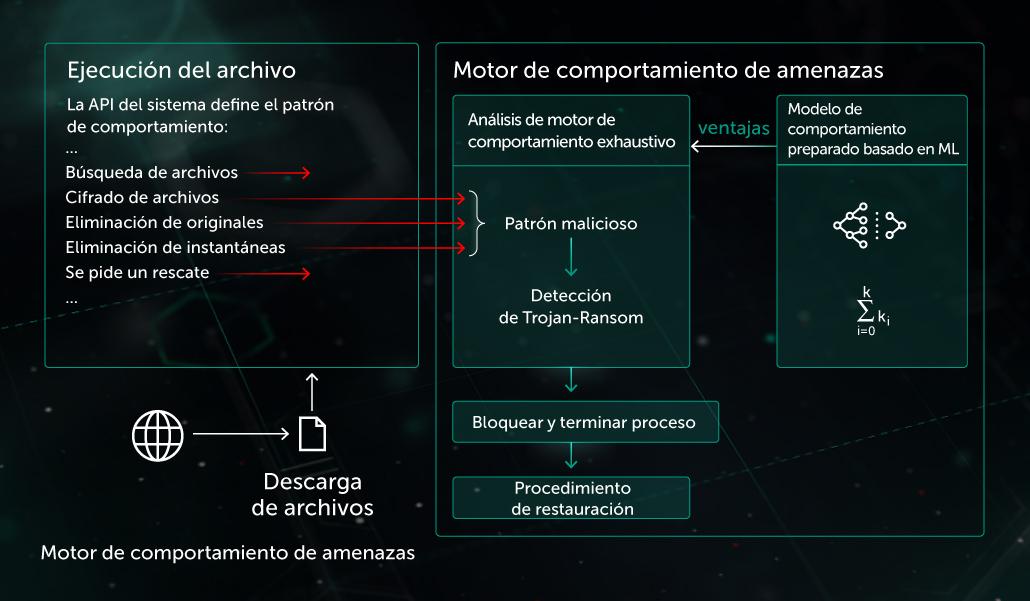

En la vida real, los actores de la amenaza ofuscan el código malicioso para eludir las tecnologías de detección estática en los productos de seguridad y su emulación. Por ejemplo, el código ransomware a menudo se empaqueta con un empaquetador hecho a medida con la característica de antiemulación. Antes de la ejecución, cualquier intento de analizar la muestra bien hecha por el análisis a pedido o el análisis por acceso no tendrá éxito en la detección, por lo que se realiza la tarea del actor de la amenaza.

Pero cuando se trata de la etapa de ejecución, el motor de comportamiento de amenazas analiza en tiempo real la actividad real del proceso y revela su naturaleza maliciosa. Todo lo que se necesita entonces es marcar la alarma, terminar el proceso y deshacer los cambios.

En el ejemplo mencionado con ransomware comprimido, la muestra podría intentar:

- Encontrar archivos importantes en el sistema de destino

- Cifrar archivos importantes

- Eliminar archivos originales

- Eliminar copias instantáneas

Dicha información es suficiente para la detección y no depende de las técnicas de compresión o antiemulación utilizadas. Funcionamiento del motor de comportamiento de amenazas, armado con heurística de comportamiento y modelos basados en aprendizaje automático, el producto se vuelve no sensible a las técnicas de evasión estáticas e incluso modificaciones del comportamiento de la muestra.

Al tomar decisiones basadas en comportamientos, es importante producir la detección de actividad maliciosa lo antes posible, que en combinación con el motor de corrección adecuado permite prevenir la pérdida de datos de cualquier usuario final. El motor de corrección protege diferentes objetos, como archivos, claves de registro, tareas, etc.

Si retomamos la muestra anterior, supongamos que antes de la actividad maliciosa real, el ransomware se agregó a la ejecución automática (por ejemplo, a través del registro). Después de la detección, el motor de correccióndebe analizar el flujo de comportamiento y no solo restaurar los datos del usuario, sino también eliminar la clave del registro creada.

Entre otras ventajas, en algunos casos, la tecnología de detección basada en comportamiento se convierte en el único medio para detectar y proteger contra una amenaza como el malware sin archivos. Por ejemplo, mientras navega por Internet, un usuario es el objetivo de un ataque oculto. Después de la explotación, el código malicioso se ejecuta en el contexto del navegador web. El objetivo principal del código malicioso es utilizar suscripciones de registro o WMI para persistencia, y esto termina sin un solo objeto para realizar un análisis estático. Sin embargo, el componente de detección de comportamiento analiza el comportamiento del subproceso del navegador web, marca la detección y bloquea la actividad maliciosa.

Los componentes de comportamiento del motor se benefician de los modelos basados en aprendizaje automático en el endpoint para detectar patrones maliciosos anteriormente desconocidos, además de registros heurísticos de comportamiento. Los eventos del sistema que se recopilan de diferentes fuentes se entregan al modelo de aprendizaje automático. Después del procesamiento, el modelo de aprendizaje automático genera un veredicto si el patrón analizado es malicioso. Incluso en el caso de un veredicto no malicioso, la heurística de comportamiento usa el resultado del modelo de aprendizaje automático, que a su vez también puede marcar la detección.

El componente de detección de comportamiento implementa un mecanismo de protección de memoria. Protege el proceso crítico del sistema como lsass.exey permite prevenir las fugas de credenciales de usuario con la ayuda de malware tipo Mimikatz.